La sécurité informatique est un enjeu incontournable pour toute entreprise moderne.

- Navigation dans la page

- Les principales menaces

- Protection Endpoints

- Les meilleures solutions du marché

- Mise en place

Qu’est-ce que l’endpoint protection service ?

Comprendre les endpoints

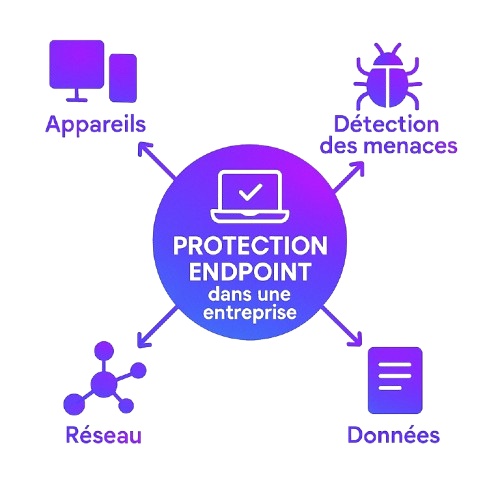

Les endpoints représentent tous les dispositifs connectés à votre réseau informatique : postes de travail, ordinateurs portables, serveurs, smartphones, et même les objets connectés. Avec l’émergence du télétravail et la multiplication des appareils mobiles, ces matériels se sont multipliés dans les entreprises, multipliant ainsi les points d’entrée pour les cybermenaces.

Pourquoi la protection endpoint est-elle essentielle pour les entreprises ?

Les menaces ciblant les endpoints sont de plus en plus sophistiquées, qu’il s’agisse de ransomwares, de logiciels malveillants ou d’attaques par phishing. En 2023, plus de 68% des entreprises ont subi des attaques les impliquant leurs, causant des interruptions de services, des pertes de données et, bien souvent, une atteinte à leur réputation.

En mettant en place une solution de protection des endpoints, les entreprises peuvent détecter, empêcher et répondre aux cyberattaques avant qu’elles n’affectent les systèmes critiques. En protégeant efficacement chaque dispositif, vous protégez non seulement vos données mais aussi la continuité de votre activité.

Les principales menaces endpoint et comment les combattre

Attaques malveillantes : virus, malware, ransomware

Les endpoints sont la cible privilégiée des cybercriminels, car ils sont souvent le maillon faible de la sécurité des entreprises. Voici les principales menaces auxquelles vos endpoints peuvent faire face :

Virus et logiciels malveillants :

Ces programmes peuvent voler des données ou endommager vos systèmes.

Ransomware :

Ces logiciels bloquent l’accès à vos fichiers jusqu’à ce qu’une rançon soit payée.

Attaques de phishing :

Elles visent à obtenir des informations sensibles via des messages trompeurs.

Protection endpoint : la solution pour contrer ces menaces

Les solutions de protection endpoint jouent un rôle clé dans la lutte contre ces menaces. Les solutions modernes, telles que les EDR (Endpoint Detection & Response), vont au-delà des simples antivirus en offrant une détection proactive et une réponse rapide face aux attaques. Ces solutions surveillent en temps réel toutes les activités sur vos terminaux, afin d’identifier et de neutraliser les menaces avant qu’elles n’aient un impact.

Principales fonctionnalités des solutions de protection endpoint

Surveillance en temps réel et détection des menaces

Les solutions de protection des points de terminaison offrent une **surveillance en temps réel**, capable de détecter les comportements suspects et de prévenir les attaques avant qu’elles ne fassent des dégâts. Cette détection proactive permet de réagir à des anomalies de comportement, telles que l’accès à des fichiers sensibles à des heures inhabituelles.

Justin – Customer service manager

Security Operations Center

Gestion centralisée des endpoints

La gestion centralisée est un autre avantage clé de ces solutions. Elle permet aux administrateurs informatiques de gérer tous les terminaux de l’entreprise à partir d’une console unique. Cela simplifie la gestion des correctifs, le contrôle des configurations et l’application des politiques de sécurité, réduisant ainsi les risques liés aux erreurs humaines.

Protection basée sur le cloud

La protection cloud est un atout supplémentaire, car elle permet une surveillance continue des endpoints, même lorsque les utilisateurs sont en dehors du réseau de l’entreprise. Les solutions telles que **CrowdStrike Falcon** utilisent le cloud pour fournir des mises à jour de sécurité en temps réel et trouver les menaces potentielles grâce à l’analyse de millions de points de données.

Benjamin – Project & compliance manager

Comparaison des solutions de protection endpoint sur le marché

La sécurité informatique est un enjeu incontournable pour toute entreprise moderne. Parmi les éléments cruciaux de cette sécurité, les endpoints, c’est-à-dire les dispositifs connectés au réseau comme les ordinateurs, tablettes, smartphones et serveurs, jouent un rôle primordial. Chaque équipement représente une porte d’entrée potentielle pour les cyberattaques. Sans une protection utilisateur, protection réseau ou encore protection serveurs efficace, les données sensibles de votre entreprise sont en permanence à risque.

Heureusement, des solutions performantes existent pour assurer la sécurité de ces terminaux. Dans cette page, nous allons découvrir ensemble ce qu’est une protection endpoint, pourquoi elle est essentielle pour les entreprises modernes, et comment choisir la solution de sécurité la plus adaptée à vos besoins.

Microsoft Defender for endpoint

Microsoft Defender for endpoint est une solution intégrée aux environnements Windows, offrant une protection robuste contre les menaces courantes. Elle propose des fonctionnalités telles que la détection des menaces en temps réel, l’analyse comportementale et une intégration transparente avec les autres services Microsoft. Cependant, certaines fonctionnalités avancées d’EDR peuvent être limitées par rapport à des solutions spécialisées.

WithSecure Elements

WithSecure Elements propose une suite complète de services de sécurité, incluant la protection des endpoints, la détection et la réponse aux menaces, ainsi que la gestion des vulnérabilités. Sa plateforme cloud permet une flexibilité et une évolutivité adaptées aux besoins des entreprises modernes.

Sophos Intercept X

Sophos Intercept X est reconnu pour sa protection avancée contre les ransomwares et son utilisation de l’intelligence artificielle pour détecter les menaces inconnues. Il offre une gestion centralisée via le cloud, facilitant le déploiement et la supervision des endpoints. Cette solution est particulièrement adaptée aux entreprises cherchant à se conformer à des réglementations strictes comme NIS2.

Mikael – Project manager officer

Endpoint protection : choisir la solution la plus adaptée à votre entreprise

Pour choisir la meilleure solution de protection endpoint, tenez compte des critères suivants :

- Coûts : évaluez le budget disponible et comparez-le aux fonctionnalités offertes par chaque solution.

- Facilité de déploiement : optez pour une solution qui s’intègre facilement à votre infrastructure existante.

- Adaptabilité à vos besoins spécifiques : assurez-vous que la solution répond **Les avantages d’une protection endpoint pour votre entreprise**

Visibilité complète sur votre réseau

En optant pour une solution de protection endpoint, vous bénéficiez d’une visibilité complète sur les activités de vos terminaux. Vous pouvez facilement détecter les appareils non conformes, contrôler les politiques de sécurité, et identifier les points faibles avant qu’ils ne soient exploités par des cybercriminels.

Réponse rapide aux cybermenaces

Les solutions avancées d’endpoint detection & response permettent d’agir rapidement contre les menaces en offrant des actions prédéfinies pour contenir et supprimer les attaques. Cela peut inclure la mise en quarantaine automatique de fichiers suspects ou la limitation de l’accès à certaines parties du réseau, réduisant ainsi le temps de réponse face aux cybermenaces.

Comment mettre en place une solution de protection endpoint ?

Étapes clés de l’implémentation

1. Évaluation des besoins :

Commencez par une évaluation des terminaux présents et des risques associés.

2. Sélection de la solution :

Choisissez une solution qui correspond à votre secteur d’activité et à la taille de votre entreprise.

3. Déploiement et formation :

Implémentez la solution et formez vos utilisateurs aux bonnes pratiques de sécurité.

FAQ : sur la protection endpoint

Sana El Grandi et Louisa Coat

Quelle est la différence entre EDR et EPP ?

L’EPP (Endpoint Protection Platform) est une solution préventive qui vise à empêcher les menaces connues d’atteindre vos matériels, alors que l’EDR se concentre sur la détection et la réponse aux attaques plus sophistiquées et inconnues. Ces deux technologies se complètent pour une protection optimale.

Pourquoi opter pour une solution cloud pour la protection endpoint ?

Les solutions basées sur le cloud offrent une grande flexibilité, permettant de protéger les appareils où qu’ils se trouvent, tout en fournissant des mises à jour rapides et une surveillance constante. Cela est particulièrement utile pour les entreprises ayant des collaborateurs distants.

Parce que vous êtes au

cœur de nos préoccupations,

vos avis sont primordiaux.

Faites confiance à Provectio pour la protection de vos endpoints

Nos solutions de protection endpoint

Chez Provectio, nous comprenons les défis que représente la protection des terminaux au sein d’une entreprise. C’est pourquoi nous proposons des solutions avancées qui répondent aux besoins de sécurité des PME, des ETI, et des grandes entreprises, en alliant performance et facilité de gestion.

Un partenaire de confiance pour la sécurité des entreprises

Nos solutions sont développées dans un esprit de responsabilité, d’innovation, et avec l’ambition de protéger votre entreprise contre les cybermenaces les plus avancées. En collaborant avec Provectio, vous optez pour un partenaire qui place le relationnel au cœur de ses valeurs et qui est prêt à vous accompagner à chaque étape.

Ils nous font confiance

Appelez maintenant

pour un audit gratuit

de vos endpoints.

Nous travaillons avec…

Nos expertises

répondent à vos besoins

Transformez votre système d’information grâce à nos 5 expertises IT agiles et innovantes.