Chez Provectio, nous croyons qu’il est possible d’innover et d’anticiper pour protéger de façon proactive vos actifs numériques.

Protégez votre entreprise avec la gestion de la Gouvernance Risques Conformité

4.8/5 sur Google

Une panne critique, un ransomware qui bloque la production, un email frauduleux auquel quelqu’un répond trop vite… Aujourd’hui, il ne s’agit plus de savoir si votre entreprise sera confrontée à un incident cyber, mais quand et avec quelles conséquences sur votre activité, vos finances et votre image.

Longtemps considérée comme un sujet purement technique, la cybersécurité est désormais un enjeu de gouvernance : continuité d’activité, protection des données, respect des engagements contractuels, conformité réglementaire, mais aussi crédibilité auprès de vos clients, partenaires et équipes.

C’est précisément là qu’intervient la GRC — Gouvernance, Risques, Conformité. Appliquée à la cybersécurité, elle offre un cadre clair pour décider, prioriser et piloter les actions de sécurité : qui fait quoi, avec quels moyens, selon quels risques, et avec quels indicateurs. Plutôt que d’empiler des outils, la GRC permet de construire une sécurité cohérente, efficace et durable.

En structurant votre démarche autour de la GRC, vous anticipez mieux les menaces, renforcez votre résilience, optimisez vos investissements et limitez aussi l’empreinte environnementale de votre système d’information en évitant les redondances et les surdimensionnements inutiles.

Dans cette page, nous vous proposons de comprendre les fondamentaux de la GRC en cybersécurité, ses bénéfices concrets pour votre entreprise, et la manière dont Provectio peut vous accompagner avec des offres adaptées aux PME et aux ETI.

Qu’est-ce que la GRC ?

La GRC (Governance, Risk & Compliance) désigne une approche globale qui organise la manière dont l’entreprise pilote sa cybersécurité et répond à ses obligations réglementaires. Plutôt que de traiter les incidents un par un, la GRC fournit un cadre commun pour décider, prioriser et suivre les actions. Elle repose sur trois piliers complémentaires : la Gouvernance, la Gestion des risques et la Conformité. Elle crée un langage commun entre direction, DSI et métiers.

Mounir – Responsable SOC et équipe Cyber

La gouvernance : définir une stratégie claire et des responsabilités

La gouvernance consiste à fixer les objectifs, les orientations et les règles qui encadrent la cybersécurité dans l’entreprise.

Elle s’appuie sur :

• une vision stratégique portée par la direction ;

• des politiques de sécurité formalisées ;

• une organisation qui précise les rôles et responsabilités ;

• des indicateurs de pilotage.

L’enjeu est de garantir que les décisions de cybersécurité sont alignées avec les priorités métiers, les ressources disponibles et la tolérance au risque.

La gestion des risques : identifier, analyser et réduire les risques cyber

La gestion des risques vise à anticiper les événements susceptibles de perturber :

• la disponibilité des systèmes,

• la confidentialité des données,

• l’intégrité des opérations,

• la conformité réglementaire.

Cette démarche comprend la cartographie du système d’information, l’analyse des menaces, l’évaluation des impacts métiers et la définition de mesures techniques et organisationnelles pour réduire le risque à un niveau acceptable.

La conformité : respecter les exigences légales et contractuelles

La conformité regroupe l’ensemble des obligations réglementaires, normatives ou contractuelles : RGPD, normes ISO 27001, exigences clients et fournisseurs, réglementations sectorielles et contraintes liées au cloud.

L’objectif est d’éviter les sanctions, de préserver la confiance des partenaires et de prouver une gestion responsable des données et des systèmes numériques.

En quoi la GRC peut-elle renforcer la sécurité de mon entreprise ?

Adopter une démarche GRC offre une réponse structurée et efficace aux cybermenaces. Voici les bénéfices majeurs :

Une vision globale et cohérente de la sécurité

La GRC permet de sortir d’une approche uniquement réactive. Elle structure la sécurité autour d’une compréhension précise des risques et des priorités de l’entreprise.

Résultat :

- une gouvernance claire qui facilite la prise de décision ;

- une cohérence entre les politiques internes et les pratiques quotidiennes ;

- une meilleure visibilité pour les dirigeants.

Une réduction significative des risques cyber

En appliquant une analyse rigoureuse des risques, l’entreprise peut :

- hiérarchiser les menaces les plus critiques ;

- concentrer ses ressources sur les vulnérabilités les plus sensibles ;

- renforcer les défenses du système d’information.

Cela permet d’éviter des incidents majeurs tels que :

- les ransomwares ;

- les intrusions réseau ;

- les pertes de données ;

- les compromissions d’identifiants ;

- les erreurs humaines.

Une conformité renforcée et mieux maîtrisée

Les obligations réglementaires sont de plus en plus exigeantes, en particulier concernant les données personnelles, les données de santé, les flux financiers ou les environnements cloud.

La GRC garantit :

- un respect continu des réglementations ;

- une documentation claire ;

- la capacité à répondre aux audits.

Cela renforce la confiance des clients, des partenaires et des investisseurs.

Une optimisation des processus et des ressources

La GRC n’est pas une contrainte : c’est un outil d’efficacité.

Elle optimise :

- le coût des investissements ;

- la répartition des responsabilités ;

- les processus internes ;

- la réactivité en cas d’incident.

Elle permet également de réduire l’empreinte environnementale en rationalisant les infrastructures et en limitant les ressources inutiles — un axe essentiel pour toute organisation engagée dans une démarche durable.

Une amélioration de la maturité globale en cybersécurité

Grâce à un pilotage régulier (indicateurs, tableaux de bord, audits), l’entreprise progresse continuellement dans sa maturité.

Cette amélioration se traduit par :

- une meilleure anticipation des menaces ;

- une organisation plus solide ;

- des employés plus conscients des risques ;

- une continuité de service renforcée.

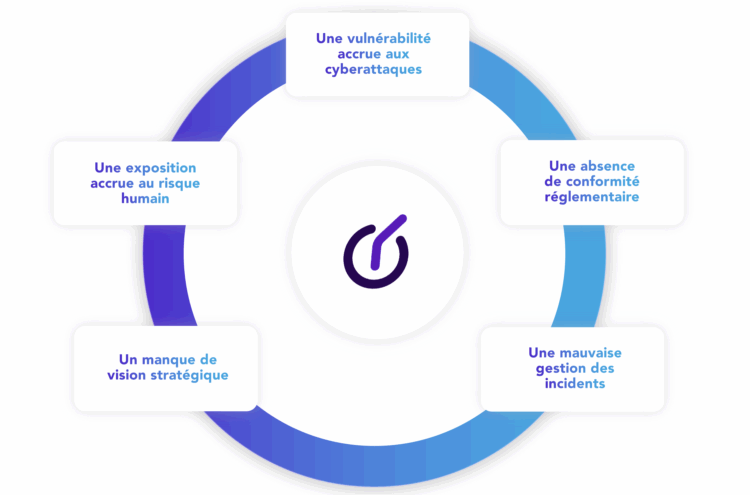

Quels risques encourt-on sans démarche GRC ?

Ne pas structurer sa cybersécurité autour d’un cadre GRC expose l’entreprise à plusieurs risques majeurs.

Une vulnérabilité accrue aux cyberattaques

Une organisation dépourvue d’analyse de risques et de stratégie de cybersécurité voit sa surface d’exposition s’élargir, devenant une cible privilégiée. Les attaques les plus fréquentes — phishing, ransomware, compromission d’identifiants, malwares diffusés via la messagerie ou le cloud — s’appuient presque toujours sur des failles prévisibles : correctifs non appliqués, mots de passe faibles, privilèges mal maîtrisés…

Pour réduire ces risques, il est essentiel d’établir une vision claire de l’environnement numérique : cartographier les actifs, évaluer leur criticité et hiérarchiser les actions correctives.

Enfin, un dispositif de réponse aux incidents doit être formalisé, testé. La sensibilisation des équipes reste l’un des leviers les plus efficaces : un personnel formé contribue directement à contenir l’impact environnemental et opérationnel d’une attaque.

Une absence de conformité réglementaire

L’absence de conformité réglementaire expose l’entreprise à des risques majeurs : amendes administratives liées au RGPD, pertes de contrats clés et restrictions d’activité pouvant freiner la croissance. Au-delà de l’aspect financier, un manquement fragilise l’image de marque et la réputation. Les clients et partenaires doutent alors de la fiabilité de l’organisation et de sa capacité à protéger leurs données, ce qui peut ouvrir la voie à la concurrence et entraîner une perte de chiffre d’affaires.

Les sanctions peuvent être lourdes :

- amendes administratives (RGPD) ;

- pertes de contrats ;

- restrictions d’activité.

Une mauvaise gestion des incidents

Une mauvaise gestion des incidents fragilise durablement l’entreprise. Sans processus GRC structuré, les incidents mettent plus de temps à être détectés, les réponses sont improvisées et manquent de coordination. Résultat : les impacts opérationnels, financiers et juridiques sont plus sévères et s’inscrivent dans la durée. Les équipes se retrouvent sous pression, les clients perdent confiance et la direction manque de visibilité pour piloter efficacement les priorités et sécuriser l’activité dans un environnement numérique fortement réglementé.

Sans processus GRC :

- les incidents prennent plus de temps à être détectés ;

- les réactions sont improvisées ;

- les impacts sont plus sévères et plus durables.

Un manque de vision stratégique

Sans gouvernance de la sécurité, les décisions se limitent souvent à l’achat d’outils sans vision d’ensemble. Les investissements sont mal ciblés, les priorités mal hiérarchisées et les équipes manquent de directives claires pour agir efficacement. Certains risques critiques restent ainsi non traités, tandis que d’autres, secondaires, mobilisent inutilement des ressources. Cette approche fragmentée fragilise la posture globale de sécurité, réduit le retour sur investissement et expose l’entreprise à des incidents évitables, coûteux sur la durée.

Sans gouvernance :

- les investissements sont mal ciblés ;

- les équipes manquent de directives claires ;

- les risques critiques ne sont pas traités.

Une exposition accrue au risque humain

Une exposition accrue au risque humain fragilise l’ensemble du système d’information.

Les employés restent l’une des premières portes d’entrée des attaquants.

Sans sensibilisation ni politiques de sécurité adaptées, les erreurs se multiplient, les tentatives de phishing aboutissent plus souvent et les mauvaises pratiques deviennent la norme : mots de passe faibles, partage non contrôlé de données, usage non sécurisé des outils numériques. Cette vulnérabilité humaine réduit l’efficacité des solutions techniques et augmente le risque d’incident.

Pour résumer

Sans gouvernance, l’entreprise s’expose à des cyberattaques facilitées par des failles prévisibles, à des sanctions pour non-conformité réglementaire, à une gestion des incidents lente et improvisée, à des investissements mal orientés faute de vision stratégique, et à une vulnérabilité accrue liée aux comportements humains. Une approche GRC structurée, intégrant analyse des risques, conformité, sensibilisation et plan de réponse, est indispensable pour réduire ces menaces.

Jerôme – Technicien centre de services

Comment mettre en place une démarche GRC en cybersécurité ?

Mettre en œuvre une stratégie GRC efficace nécessite une approche méthodique, progressive et alignée sur les enjeux de l’entreprise. L’objectif est de construire un cadre de sécurité pérenne, capable d’évoluer avec les usages numériques, les réglementations et les menaces cyber. La démarche se structure généralement autour de six étapes clés.

Définir la gouvernance et impliquer la direction

La première étape consiste à installer une gouvernance claire, portée au plus haut niveau de l’entreprise. L’implication de la direction garantit :

• une légitimité forte des décisions ;

• une allocation cohérente des ressources humaines, techniques et financières ;

• un alignement entre stratégie cybersécurité et objectifs business.

Cette phase comprend la nomination de responsables identifiés (RSSI, DPO, référents internes), la définition des rôles, et la mise en place de comités de suivi. Elle intègre également l’élaboration ou la validation des politiques de sécurité, qui serviront de ligne directrice pour l’ensemble des actions futures. Une gouvernance solide assure une vision claire et un pilotage régulier des enjeux cyber.

Réaliser une analyse complète des risques

L’analyse des risques constitue le cœur de toute démarche GRC. Elle inclut :

• l’identification et la classification des actifs (données, serveurs, applications, cloud, infrastructures critiques) ;

• l’évaluation des menaces et vulnérabilités susceptibles de les impacter ;

• l’analyse des impacts opérationnels, financiers, réglementaires et réputationnels ;

• la définition des mesures de traitement adaptées : réduction, transfert, acceptation ou évitement du risque.

Cette étape permet d’adopter une vision objective de la situation et d’orienter les efforts sur les risques réellement prioritaires.

Définir ou mettre à jour les politiques de sécurité

Les politiques de sécurité fournissent un cadre clair et homogène. Elles formalisent notamment :

• les règles d’accès et de gestion des privilèges ;

• les exigences de robustesse des mots de passe ;

• les usages acceptables des équipements ;

• les principes de sécurité du cloud et des environnements hybrides ;

• les règles de gestion et de protection des données.

Ces documents servent de référence, facilitent la conformité et assurent des pratiques cohérentes dans l’entreprise.

Structurer les processus opérationnels

Pour que la sécurité soit réellement appliquée, les processus doivent être clairement définis et documentés. Ils couvrent :

• la gestion des identités et des accès ;

• la supervision et la détection des événements ;

• la gestion des correctifs ;

• la sauvegarde, la restauration et les tests associés ;

• la gestion des incidents et la réponse aux crises ;

• la continuité et la reprise d’activité.

Des processus robustes assurent une opérationnalisation concrète de la stratégie GRC.

Former et sensibiliser les employés

Les collaborateurs jouent un rôle essentiel dans la cybersécurité. Une démarche de sensibilisation continue doit inclure :

• des formations régulières ;

• des campagnes de phishing simulé ;

• des communications pédagogiques et récurrentes.

Cela améliore la vigilance collective et réduit significativement les risques liés aux erreurs humaines.

Mesurer, piloter et améliorer en continu

La GRC repose sur une amélioration permanente. Il est indispensable de :

• suivre des indicateurs clés (KPIs et tableaux de bord) ;

• analyser les incidents pour en tirer des enseignements ;

• mettre à jour les analyses de risques ;

• évaluer la conformité et conduire des audits réguliers.

Ce pilotage garantit une progression constante de la maturité cyber et une adaptation aux évolutions internes comme externes.

Les bonnes pratiques pour réussir sa démarche GRC

Voici quelques recommandations essentielles :

- Impliquer toutes les parties prenantes, de la direction aux équipes opérationnelles.

- S’appuyer sur des référentiels reconnus (ISO 27001, NIST, EBIOS RM…).

- Documenter chaque étape, pour faciliter les audits et la conformité.

- Prioriser les risques critiques afin de concentrer les efforts sur les actions à fort impact.

- Adopter une approche cloud responsable, en tenant compte des enjeux écologiques et réglementaires.

- Collaborer avec un partenaire spécialisé, capable d’apporter expertise, outils et accompagnement.

Benjamin – Equipe Projets, Anne et Marina – Equipe Finance

Quels outils peuvent faciliter la mise en place ?

La mise en œuvre de la GRC s’appuie souvent sur des logiciels et plateformes dédiés. Parmi les outils les plus utiles :

Les solutions de gestion des risques

Ces outils permettent :

- la cartographie des actifs ;

- l’analyse des risques ;

- le suivi des plans d’action.

Les plateformes de conformité

Elles facilitent :

- le suivi des obligations réglementaires ;

- la création de politiques ;

- l’automatisation documentaire.

Les solutions SOC et de supervision

Indispensables pour la détection et la réponse aux menaces, elles intègrent :

- une surveillance 24/7 ;

- l’analyse des logs ;

- la remontée des incidents.

Les outils de gestion des identités (IAM)

Ils sécurisent l’accès aux données et aux applications :

- authentification forte ;

- gestion des droits ;

- automatisation des autorisations.

Les solutions d’entraînement et de sensibilisation

Elles permettent de mesurer la maturité des employés et de renforcer la culture cyber.

Découvrez ProGRC, l’offre GRC conçue pour maîtriser vos risques numériques

Avec ProGRC, Provectio vous accompagne dans une démarche GRC claire, structurée et adaptée à votre organisation. Notre approche vous aide à comprendre votre niveau de maturité cyber, identifier vos risques prioritaires, aligner vos pratiques sur les référentiels clés (ISO 27001, NIS2, RGPD…) et piloter votre cybersécurité de manière continue et factuelle.

Envie de savoir comment ProGRC peut vous aider à sécuriser durablement votre entreprise ?

👉 Téléchargez la fiche produit complète.

Une offre GRC packagée, accessible, pour les PME

Les PME n’ont pas toujours les ressources internes pour structurer une démarche GRC complète, alors même qu’elles sont particulièrement ciblées par les cyberattaques. Pour répondre à cet enjeu, Provectio propose une offre GRC packagée, conçue pour être :

- simple à comprendre ;

- rapide à déployer ;

- financièrement accessible.

Cette offre peut inclure par exemple :

- un diagnostic initial de maturité cyber et GRC ;

- une première cartographie des risques prioritaires (postes, messagerie, sauvegardes, accès à distance, cloud…) ;

- un socle de documents structurants (politique de sécurité, charte informatique, procédures clés) ;

- un accompagnement à la mise en conformité sur les points essentiels du RGPD ;

- un plan d’actions priorisé, adapté au budget de la PME ;

- des actions de sensibilisation des collaborateurs (phishing, bonnes pratiques, usages mobiles).

Le tout s’appuie sur les services managés de Provectio (SOC, supervision, patch management, sauvegarde, infogérance…), afin de passer rapidement de la théorie à l’opérationnel, sans complexifier inutilement l’organisation.

Une offre GRC à la carte, approfondie, pour les ETI

Pour les ETI et organisations disposant d’un système d’information complexe, Provectio propose une offre GRC modulable et sur mesure, qui peut inclure notamment :

- la cartographie détaillée du système d’information et des données sensibles ;

- l’analyse de risques cyber selon des méthodes reconnues (EBIOS RM, ISO 27005…) ;

- la définition ou la mise à jour des politiques de sécurité (PSSI, chartes, procédures) ;

- la construction d’un plan de conformité (RGPD, ISO 27001, exigences clients/fournisseurs, réglementations sectorielles…) ;

- la mise en place de comités de sécurité (gouvernance, reporting à la direction, tableaux de bord) ;

- l’accompagnement à la certification ou à l’alignement sur des référentiels (ISO 27001, NIST…) ;

- l’intégration de la GRC avec les services opérationnels existants (SOC, EDR/XDR, supervision, infogérance).

L’objectif est de bâtir une feuille de route GRC réaliste, priorisée, avec des jalons clairs : ce qui est critique, ce qui peut être planifié, ce qui doit être optimisé. Cette approche à la carte permet d’aller en profondeur là où l’enjeu est le plus fort (données, production, cloud, sites distants…), tout en respectant les contraintes métiers, budgétaires et humaines de l’ETI.

Maxime – CEO et Régis – Directeur commercial

Un accompagnement continu, orienté résultats

Au-delà des livrables, Provectio privilégie un accompagnement dans la durée :

- pilotage régulier des plans d’actions ;

- mise à jour des analyses de risques ;

- adaptation aux évolutions réglementaires et aux nouveaux usages (cloud, travail hybride, mobilité, IoT…) ;

- recherche d’un équilibre entre sécurité, performance, expérience utilisateur et impact environnemental.

L’objectif : faire de la GRC un outil de décision et de pilotage pour la direction et la DSI, et non un simple exercice documentaire.

Une démarche GRC pour une entreprise plus résiliente et durable

La GRC en cybersécurité constitue aujourd’hui un levier clé pour toute entreprise souhaitant protéger efficacement ses données, renforcer sa sécurité informatique et garantir sa conformité. En structurant la gouvernance, en maîtrisant les risques et en assurant le respect de la réglementation, elle contribue directement à la pérennité de l’organisation.

Face à l’intensification des menaces, cette approche n’est plus une option, mais une nécessité stratégique. En adoptant une démarche GRC solide, les dirigeants renforcent la résilience de leur entreprise, optimisent leurs investissements et créent un environnement numérique plus sûr, plus responsable et plus durable.

Si vous souhaitez aller plus loin et structurer votre propre démarche GRC, Provectio peut vous accompagner avec des solutions adaptées, des outils éprouvés et une expertise complète en matière de cybersécurité, cloud et gestion des risques.

Prêt à renforcer la sécurité de votre entreprise ? Découvrez notre offre ProGRC !